Просмотр содержимого документа

«Презентация на тему "Информационная безопасность"»

Информационная безопасность

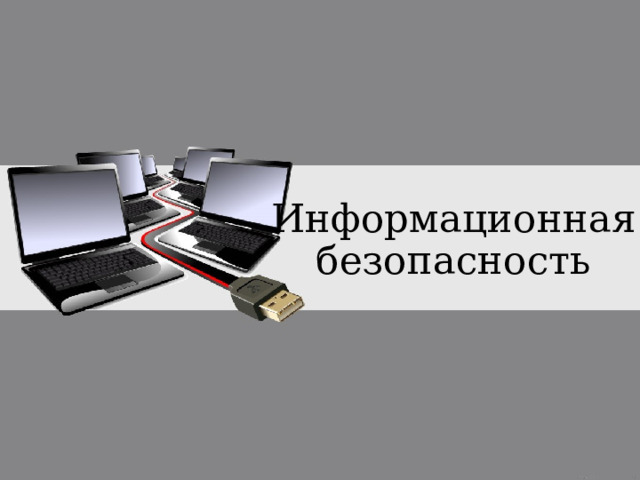

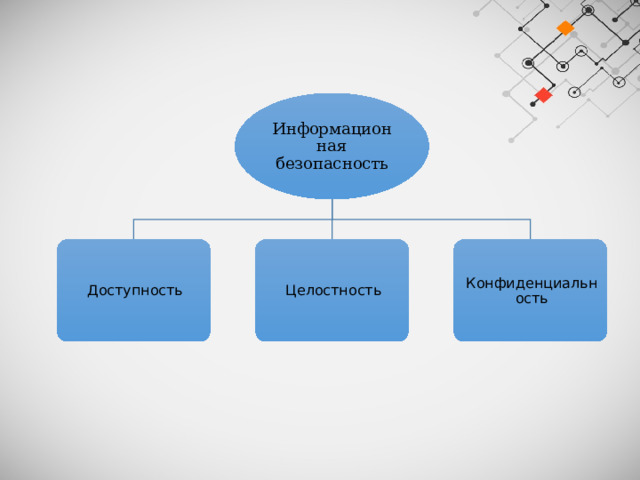

Информационная безопасность

Доступность

Целостность

Конфиденциальность

1

Доступность информации заключается в том, что информация в безопасном состоянии должна быть доступна для пользователя

2

2

Целостность информации – это соответствие логической структуры информации определённым правилам, логически корректное её состояние

3

3

Конфиденциальность информации – это выполнение тех или иных операций с информацией, в соответствии с некоторыми правилами политики безопасности

Вредоносная программа – программа, целью работы которой является выполнение действий, затрудняющих работу или ущемляющих права пользователя, а также приводящих к нарушению безопасности.

Угроза !

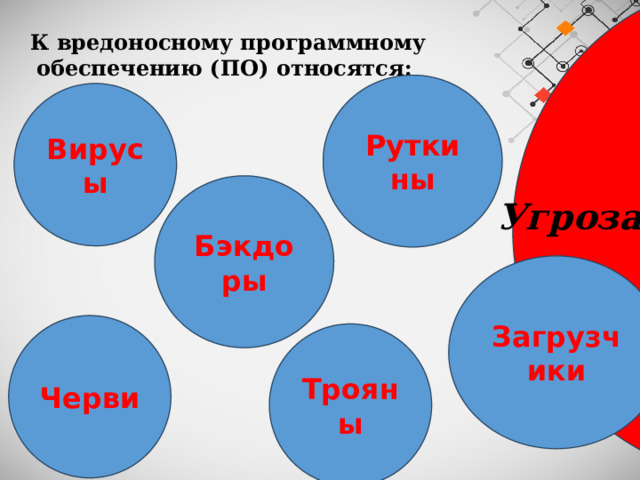

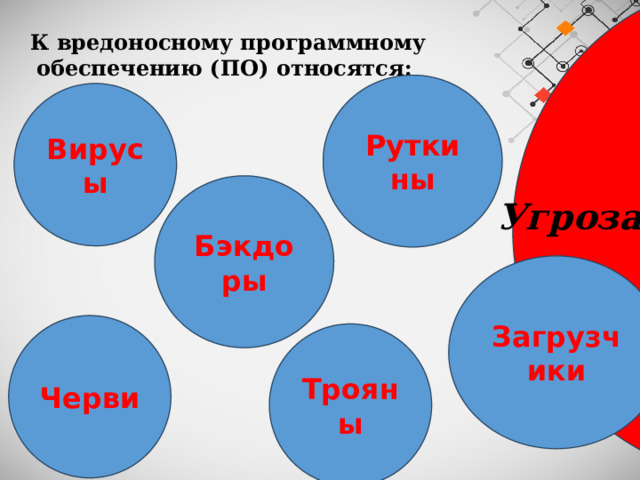

К вредоносному программному обеспечению (ПО) относятся:

Руткины

Вирусы

Бэкдоры

Угроза !

Загрузчики

Черви

Трояны

Для полноценной защиты от появления на личном компьютере вредоносных программ рекомендуется:

1) установить и своевременно обновлять систему антивирусной защиты;

2) проверять все носители (карты памяти, флэшки и т. д.), которые находились за пределами Вашей системы перед использованием;

3) не открывать вложений, полученных от неизвестных адресатов с неизвестными целями;

4) регулярно проводить полную проверку системы.

5) Антивирусы – специализированные программы для выявления и устранения вирусов

В качестве примеров антивирусных программ можно назвать: антивирус Касперского, Доктор Веб, НОД 32, Аваст

5) Антивирусы – специализированные программы для выявления и устранения вирусов

В качестве примеров антивирусных программ можно назвать: антивирус Касперского, Доктор Веб, НОД 32, Аваст