(ФИЛИАЛ) ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ «ДОНСКОЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ»

ИНДИВИДУАЛЬНЫЙ ПРОЕКТ

По дисциплине:

Информатика

Тема: «Мобильные вирусы – миф или реальность?»

Выполнил:

Финансов Мирослав Юрьевич

Студент 1 курса

группы ОЗ-М-201

Руководитель:

Неженская Валерия Петровна

Г. Ставрополь, 2020 Содержание

Введение…...………………………………………………………………………………………..3

Глава 1. История развития мобильных вирусов 5

1.1.Хронология возникновения мобильных вирусов……………………………………...5

Глава 2. Виды мобильных вирусов 9

2.1. Сравнительно безобидные «зловреды», которые могут завестись в ваших мобильных устройствах. 9

2.2. Зловреды, главная задача которых кража ценной информации. 12

2.3. Самые сложные и опасные зловреды. 13

2.4.Причины распространения мобильных вирусов. 14

Глава 3. Средства защиты от мобильных вирусов 16

3.1. Как удалить зараженные файлы. 16

3.2. Нужен ли антивирус на Андроид? 16

Заключение 20

Вывод. 20

Источники: 22

ПАМЯТКА 23

Введение.

В наше время информация является одним из самых дорогих продуктов. Много ли информации вы храните на своем мобильном телефоне? Кто-то скажет: «Я без мобильника как без рук», но в один прекрасный день ваш телефон может перестать вас слушаться. Например, самостоятельно удалять записи из телефонной книжки и добавлять свои, транжирить деньги на вашем счете, запоминать набранные вами номера, пароли телефонных карточек и пересылать их кому-то, вызывать каждые 15 минут службы спасения или набирать телефон ближайшей психиатрической больницы.…Что же случилось? Ответ прост: в ваш телефон проник мобильный вирус, он стал его жертвой.

Мобильный вирус — это небольшая программа, которая предназначена для вмешательства в работу мобильного устройства (смартфона, планшета), посредством записи, повреждения или удаления личных данных.

Основная цель мобильных вирусов такая же, как и компьютерных —получение персональной информации, которую можно продать или использовать в личных нуждах. Однако по сравнению с обычными компьютерами цена ущерба от вирусов для мобильных устройств может быть более высокой. Это связанно с тем, что пользователь хранит в телефоне огромное количество персональной информации (номера телефонов, данные различных аккаунтов и почты, фото), кроме того, вирусы имеют возможность отправлять SMS и звонить на платные номера.

В последние годы помыслы злоумышленников сосредоточены на смартфонах. Ведь именно с мобильниками мы не расстаемся днями, храним на них личные документы и фотографии, используем их как средство общения, камеру, проездной, кошелек и многое другое. На них хранится «вагон и маленькая тележка» ценных данных, за которые можно получить приличное вознаграждение. Впрочем, и для других нехороших целей мобильные устройства подходят отлично. Поэтому и программ-вредителей для смартфонов немало.

Актуальность.

Три-четыре года назад тема мобильных вирусов являлась одной из наиболее актуальных и обсуждаемых на рынке сотовой связи.Мне хотелось узнать,как обстоят дела на сегодняшний день, и превратились ли вирусы в реальную угрозу?

На мой взгляд, актуальность темы проекта заключается в том, чтобы научиться различать мобильные вирусы и уметь защитить свой телефон от заражения вирусом. Мне интересно узнать о современном состоянии вирусов для мобильных телефонов.

Объект исследования: мобильный вирусы.

Предмет исследования: узнать «мобильные вирусы» - это миф или угроза?

Цель проекта:выяснить, существует ли проблема вирусов для мобильных телефонов, определить виды и степень опасности современных мобильных вирусов. Задачи работы над проектом:

провести анализ литературы, для изучения проблемы мобильных вирусов;

выяснить, что представляет собой мобильный вирус; рассмотреть историю развития мобильных вирусов; узнать, есть ли реальная опасность подхватить мобильные вирусы на свой мобильный телефон;

выделить виды вирусов в зависимости от того, чего они хотят и как себя ведут; определить способы защиты мобильных телефонов от разных видов вирусов.

Гипотеза: предполагаю, что мобильные вирусы не только существуют, но и оказываютвлияние на работоспособность мобильных телефонов.

Глава 1. История развития мобильных вирусов

Вирус мобильного телефона в чем-то похож на компьютерный вирус – это нежелательный пусковой файл, который «заражает» устройство и от него передается на другие устройства. Но, если компьютерный вирус может передаваться через электронную почту и интернет, то в мобильный телефон вирус может попасть через интернет, ММS и Bluetooth. На данный момент самым распространенным способом заражения мобильного телефона вирусом считается загрузка файлов с компьютера или интернета, но в скором будущем, по мнению большинства создателей мобильных средств связи, вирусы будут передаваться от телефона к телефону.

Хронология возникновения мобильных вирусов.

2000 год. Почтовый червь Timofonica.

Именно тогда, в 2004 году, в Испании обнаружилось некое подобие вирусообразной программы для мобильных аппаратов. «Пионером» стал почтовый червь Timofonica. Его, правда, нельзя считать полноценным мобильным вирусом, поскольку утилита устанавливалась на компьютер и занималась тем, что рассылала SMS-сообщения, содержащие незамысловатый текст: «Информация для вас: Telefonica вас надувает!» К счастью, этим разрушительные возможности псевдо-вируса и ограничивались — он не устанавливался на телефон, не размножался в системе и не вел никакой подрывной работы. Однако появление Timofonica показало, что владельцы мобильных телефонов не застрахованы от получения ненужных им сообщений, которые гипотетически могут содержать вредоносные утилиты. В том же, 2000 году произошел инцидент с несколькими сотнями абонентов японского оператора сотовой связиNTT DoCoMo, мобильные телефоны которых по странной случайности начали звонить в полицию, что привело к перегрузке сети. Но эти два случая только предваряли появление серьезных мобильных угроз.

2004 год.Мобильный вирус – Cabir.

Первый настоящий вирус для мобильных устройств, способный действительно причинять вред, появился только в июне 2004 года, когда на почтовые ящики крупнейших разработчиков антивирусного программного обеспечения пришло письмо с вложенным файлом Caribeдемонстрирующий принципиальную возможность существования мобильных вирусов. Проведенный анализ файла показал, что это «червь» для операционной системы Symbian OS мобильных устройств. Разработан вирус был группой вирусописателей, которая специализируется на создании новых вирусов для нестандартных систем и приложений, что привлекло внимание к вирусам для смартфонов. Особенно неожиданным оказалось то, что для распространения себя, любимого, вирус использовал не привычную электронную почту, а Bluetooth. Вирус был разработан в целях демонстрации принципиальной возможности существования мобильных вирусов.

К сожалению, исходный код этого вируса был опубликован в Сети и в течение короткого времени для программной платформы Symbian OS были написаны сотни разнообразных вирусов, в числе которых были как черви, так и трояны.

2004 год. Вирус Dutsплатформы WindowsMobile.

В том же, 2004 году появилось вредоносное приложение и для платформы WindowsMobile – Duts. Вслед за этим последовали другие WindowsMobile-вирусы, в частности, Brador, ставший первым из мобильных вирусов, открывавшим доступ к зараженному устройству извне.

Ноябрь 2004 год. Trojan.SymbOS.Skuller.

На некоторых интернет-форумах мобильной тематики под видом установочного пакета новых иконок и тем рабочего стола был размещен новый Symbian-троянец — Trojan.SymbOS.Skuller. Программа представляет собой SIS-файл - приложение-инсталлятор для платформы Symbian. Ее запуск и установка в систему приводит к подмене иконок (AIF-файлов) стандартных приложений операционной системы на иконку с изображением черепа. Одновременно в систему, поверх оригинальных, устанавливаются новые приложения. Переписанные приложения перестают функционировать.

Таким образом, Trojan.SymbOS.Skuller продемонстрировал всему миру две неприятные особенности архитектуры Symbian:беспрепятственнаяперезапись системных приложений, отсутствие устойчивости операционной системы и отсутствие проверок, необходимых для закрытия этой уязвимости.

Сплошная череда однотипных троянцев прерывается лишь червями Worm.SymbOS.Lasco в январе 2005 года.

Таблица «Изменение количества известных семейств мобильных вирусов»

| Название | Дата обнаружения | ОС | Функционал | Технологическая основа вредного функционала | Кол-во вариантов |

| Worm.SymbOS.Cabir | Июнь 2004 | Symbian | Распространениепо Bluetooth | Bluetooth | 11 |

| Virus.WinCE.Duts | Июль 2004 | Windows CE | Заражение файлов | __ | 1 |

|

|

|

|

| (File API) |

|

| Backdoor.WinCE.Brador | Август 2004 | Windows CE | Предоставление удаленного доступа по сети | __ | 1 |

|

|

|

|

| (Network API) |

|

| Trojan.SymbOS.Mosquit | Август 2004 | Symbian | Рассылка SMS | SMS | 1 |

| Trojan.SymbOS.Skuller | Ноябрь 2004 | Symbian | Подмена файлов иконок | Уязвимость OC | 12 |

| Worm.SymbOS.Lasco | Январь 2005 | Symbian | Распространение по Bluetooth, заражение файлов | Bluetooth, File API | 1 |

| Trojan.SymbOS.Lockut | Февраль 2005 | Symbian | Инсталляция поврежденных приложений | Уязвимость OC | 2 |

| Trojan.SymbOS.Damping | Март 2005 | Symbian | Подменасист. приложений | Уязвимость OC | 1 |

| Worm.SymbOS.Comwar | Март 2005 | Symbian | Распространение по Bluetooth и MMS | Bluetooth, MMS | 2 |

| Trojan.SymbOS.Drever | Март 2005 | Symbian | Подмена загрузчиков приложений-антивирусов | Уязвимость OC | 3 |

| Trojan.SymbOS.Fontal | Апрель 2005 | Symbian | Подмена файлов шрифтов | Уязвимость OC | 2 |

| Trojan.SymbOS.Hobble | Апрель 2005 | Symbian | Подменасист. приложений | Уязвимость OC | 1 |

| Trojan.SymbOS.Appdisabler | Май 2005 | Symbian | Подменасист. приложений | Уязвимость OC | 2 |

| Trojan.SymbOS.Doombot | Июнь 2005 | Symbian | Подмена сист. приложений, инсталляция Comwar | Уязвимость OC | 1 |

| Trojan.SymbOS.Blankfont | Июль 2005 | Symbian | Подмена файлов шрифтов | Уязвимость OC | 1 |

Диаграмма «Изменение количества известных семейств мобильных вирусов»

2005 год. Вирус-Шпион Flexispy.

В апреле этого года была обнаружена коварная программа Flexispy, продававшаяся через Интернет за 50 долларов США. Это полнофункциональный шпион, который устанавливает тотальный контроль над смартфоном и начинает исправно отсылать своему хозяину всю информацию о совершенных звонках и отправленных SMS.

2005 год. Вирус CommWarrior.

Этот вирус долго терроризировал смартфоны абонентов 22 стран мира. CommWarrior атаковал Symbian-аппараты на S60 и распространялся через Bluetooth или MMS. Вирус проникал в трубку и сразу начинал рассылать заражённые MMS всем контактам из адресной книги.CommWarrior оказался зловреднее Cabir, так как не только выводил аппарат из строя, но и подрывал финансовое положение пользователей несанкционированной рассылкой MMS.

2006 год. Вирус RedBrowser.

В феврале 2006 года был создан первый мобильный вирус RedBrowser – для телефонов с поддержкой Java. Вирус загружался на телефон как из Интернета с WAP-сайта1, так и через Bluetooth-соединение,маскируясь под программу, позволяющую посещать WAP-сайты без настройки WAP-подключения за счёт отправки бесплатных SMS-сообщений.

На самом же деле вирус начинает рассылать SMS на платные мобильные сервисы (например, на номера компаний, которые продают игры, мелодии или картинки для мобильников). Стоимость одного такого сообщения может достигать 70 рублей, а отправляются они непрерывно. Таким образом, коварный вирус-троян может за несколько минут разорить абонента. После атаки вируса счёт пользователя обнуляется, а в случае кредитной системы оплаты даже уходит в глубокий минус. По мнению работников лабораторииКасперского,вирус ориентирован на абонентов крупнейших российских операторов мобильной связи: МТС, Билайн и МегаФон.

2008 год. Вирус SexyView.

Появился один мобильный вирус для Symbian OS 9.1 S60 3rd Edition – программа SexyView. Отличительная особенность этого вируса – то, что он подписан действительным сертификатом безопасности Symbian. Программа выполняет SMS-рассылку со ссылкой на себя, а цель вируса – сбор конфиденциальной информации о зараженном устройстве.

Глава 2. Виды мобильных вирусов В зависимости от того, чего «хотят мобильные вирусы и как себя ведут» их можно разделить на следующие виды:

черви, распространяющиеся через специфические протоколы и сервисы; трояны-вандалы, использующие ошибки ОС для установки в систему; трояны, ориентированные на нанесение финансового ущерба пользователю.

2.1. Сравнительно безобидные«зловреды», которые могут завестись в ваших мобильных устройствах. В прошлом году было отловлено 42,7 млн. «зловредов», которые используют мобильные устройства - смартфоны и планшеты для своих нехороших дел. Adware: рекламные кликеры и навязчивые баннеры. Один из самых распространенных видов заразы для мобильных устройств — рекламные «зловреды». Их задача - накручивать клики по баннерам в Интернете самостоятельно или же просто показывать лишнюю рекламу. Вы даже не видите объявления, но при этом «кликер» расходует ваши ресурсы — заряд аккумулятора и мобильный трафик. Зараженный смартфон садится всего за несколько часов, а счета за связь неприятно удивляют. «Вредоносы»могут подменять баннеры на интернет-страницах ненужными объявлениями, чтобы вы сами волей-неволей переходили по ссылкам. При этом нередко поток спама оказывается таким мощным, что устройством становится невозможно пользоваться, так как реклама замещает собой все остальное. Некоторые экземпляры «вредоносов» могут еще и без спроса собирать информацию о вашем поведении в сети. Потом эти данные попадают к рекламодателям, которые с их помощью корректируют настройки своих рекламных кампаний. SMS- и веб-подписчики. Второй вид «зловредов» — подписчики, также известные как «кликеры» (Trojan-clicker). Они занимаются тем, что воруют деньги с вашего мобильного счета — оттуда это делать проще всего, так как для этого не требуется никаких конфиденциальных данных, например, номер карточки. Средства утекают через платные WAP- или SMS-подписки, а в некоторых случаях — еще и через звонки на платные номера за счет жертвы. Чтобы оформить от вашего имени платную подписку, WAP-кликеру

2 достаточно нажать кнопку на сайте. SMS-зловредам требуется разрешение на отправку сообщений, однако многие пользователи готовы выдать его любому приложению. Чуть сложнее задача программ, тратящих ваши средства на IP-телефонию: им приходится регистрировать аккаунт в выбранном сервисе.Например, троян Ubsod. Этотвредитель специализируется на WAP, а чтобы вы как можно дольше не замечали его деятельность, он удаляет все SMS, содержащие ubscri или «одпи» (фрагменты слов subscribe/subscription означают «подписка»/«подписаться»). Кроме того, он умеет переключаться с Wi-Fi на мобильный Интернет — только через него можно работать с WAP. По счастью, избавиться от ненужных подписок несложно: все подписки отображаются в личном кабинете на сайте оператора. Там же вы можете их отключить, и даже запретить оформлять новые на этот номер. Главное — заметить утечку денег со счета достаточно быстро, чтобы у вас не украли слишком много. SMS-флудеры и DDoS-еры Эти две категории объединяют «зловреды», которые не скачивают, а тайком, не спрашивая вашего разрешения,отправляют данные - оченьмного данных! SMS-флуд часто используют злоумышленники для вывода аппарата из строя. Флудеры можно установить на свое устройство и с него заваливать тысячами СМС своих «врагов», отправляя сообщения за чужой счет. DDoS-еры способны «уложить на лопатки» не только смартфон, но и более мощное устройство или даже крупный интернет-ресурс. Для этого злоумышленники объединяют зараженные гаджеты в сеть ботнет и засыпают жертву запросами с них. В роли DDoS-ера могут выступать и кликеры, пытающиеся открыть одну и ту же веб-страницу бессчетное количество раз. И флудеры, и DDoS-еры пытаются с помощью вашего смартфона навредить кому-то еще. Резко увеличивается нагрузка на производительность гаджета, аккумулятор, и, естественно, на ваш счет. Обычно эти программы распространяются не очень широко, однако в июле 2013 года SMS-флудерDidat попал в топ-20 вредоносных программ, рассылаемых по почте. Однако,рассмотренныемобильные «зловреды» не слишком опасны. В худшем случае они снимут деньги со счета вашего телефона и «попортят» вам нервы, но многие из них легко обнаружить и удалить с помощью антивируса. 2.2. Вирусы, что с гораздо большей вероятностью оставят вас без денег или без мобильника.

Мобильные вымогатели. Люди очень сильно зависят от своих смартфонов и если доступ к телефону у них отобрать, они будут готовы на многое, лишь бы его вернуть. На это и делают ставку создатели мобильных троянов-вымогателей, которые не дают пользоваться телефоном и требуют заплатить выкуп, чтобы вновь получить доступ к функциям устройства и данным на нем. Мобильные вымогатели делятся на два типа — блокировщикии шифровальщики. Шифровальщики - шифруют файлы, блокировщики — блокируют доступ,выводя на экран, перекрывающий все баннер, либо требуя ввести пин-код. Если блокировщики для компьютеров практически исчезли, так как их легко обходить, то для мобильных устройств они только набрали обороты. Например, в 2017 году 83% обнаруженных программ-вымогателей пришлось на семейство троянов Congur, которые не позволяли пользоваться устройством, пока не введешь пин-код. При этом пользователейобвиняли в нарушении какого-нибудь закона. Например, просмотр порнографии или требовалиоплатить штрафякобыв госорганы. На самом же деле деньги уйдут злоумышленникам. Распространяются такие «зловреды» чаще всего именно через порносайты. Мобильные вайперы. Wipe по-английски значит «стирать, уничтожать, искоренять». Вот и программы-вайперы (wiper) стирают все файлы с устройства. Обычным мошенникам, пытающимся заработать на пользователе, вайперыне выгодны, так как выкуп не потребуешь,поэтому используют их в основном в недобросовестной корпоративной борьбе и в «подковерных» политических махинациях. Чаще всего «стиратель» встречается не в чистом виде, а в сочетании с еще какой-нибудь «пакостью». Например, «зловред» по имени Mazar умеет не только удалять данные, но и превращать мобильник в часть ботнета - сети, используемой для кибератак. Мобильные майнеры. Если ваш смартфон вдруг начал сильно греться, страшно тормозить и быстро разряжаться, то, скорее всего, на нем завелся скрытый криптомайнер, который потихоньку добывает для кого-то криптовалюту за ваш счет. «Зловред» можно подцепить даже в официальном магазине приложений: такие программы успешно маскируются, старательно изображая законопослушность и добросовестно выполняя все указанные в описании функции, а в фоновом режиме добывают для хозяина виртуальные деньги. С другой стороны, программы, скачиваемые из сторонних источников, очень стараются выдавать себя за какие-нибудь системные приложения. Бывает, «зловред» даже прикидывается приложением для обновления собственно GooglePlay, как, например, HiddenMiner. Майнеры не крадут ваших денег и не стирают файлы,но их опасность не стоит недооценивать: из-за избыточной нагрузки устройство может не только тормозить и слишком быстро разряжаться, но и перегреваться — вплоть до выхода из строя.

2.3. Зловреды, главная задача которыхкража ценной информации. Наши мобильные устройства знают о нас практически все: от контактных данных до номеров банковских карт и текущего местонахождения. Эта информация настоящий клад для киберпреступников, поэтому они очень хотят ее заполучить. В результате в Сети полно всякой «заразы», которая ворует все, что плохо лежит или неосторожно набирается. Шпионское ПО (spyware)

Программы, которые за вами шпионят, называются программами-шпионамиspyware.3 Они, как и скрытые майнеры, стараются привлекать к себе минимум внимания, чтобы проработать на вашем смартфоне как можно дольше, из-за чего их часто бывает очень сложно обнаружить.Шпионское ПО может похищать самые разные данные — от логинов и паролей до фото и геолокационной информации, а также записывать звук, снимать видео и так далее.

Такие «зловреды» умеют:воровать ваши письма и текстовые сообщения (как SMS, так и в мессенджерах) и передавать их злоумышленникам; записывать телефонные разговоры; включать микрофон и камеру и передавать хозяевам сделанные тайком фото, аудио и видео; красть данные учетных записей в социальных сетях и мобильном банке; самостоятельно подключаться к Wi-Fi, чтобы передать собранную информацию.

Кейлоггеры

4.

Шпионские программы могут быть как универсальными, так и узкоспециализированными. Например, кейлоггеры, фиксирующие нажатия клавиш на клавиатуре. Такой софт больше всего напоминает швейцарский армейский нож, а не набор отдельных инструментов, что дает злоумышленнику возможность выполнять множество различных действий на атакованной системе. Один из компонентов, часто присутствующих при такой атаке, – это кейлоггер, узкоспециализированный инструмент, записывающий все нажатия клавиш. Именно с помощью этого инструмента злоумышленник может незаметно завладеть огромным количеством конфиденциальной информации, оставаясь незамеченным.

Банковские трояны.

Это программы-шпионы с узкой специализацией: они воруют данные банковских карт и приложений. Банковские трояны довольно популярны среди злоумышленников, так как они открывают прямой доступ к чужим счетам.

Многие из них умеют перекрывать интерфейс банковского приложения своим, перехватывают СМС из банков с кодами подтверждения или информацией о списании средств. Например, троян Faketoken,использовал поддельные окна самых разных приложений. Он может запросить данные вашей карточки, включая CVV-код с обратной стороны, для вполне законных целей. Затем программа перехватывала SMS от банка и пересылала их своим хозяевам, чтобы те могли совершать транзакции от вашего имени со своего устройства.

2.4. Самые сложные и опасные зловреды. RAT-трояны.

Обычные люди говорят «подложить свинью», а хакеры «подкидывают крысу». RAT по-английски звучит как «крыса», но на самом деле это сокращение от RemoteAdministrationTool, то есть «инструмент для удаленного администрирования». С помощью этого инструмента можно подключиться к удаленному устройству по сети и не только видеть содержимое экрана, но также и полноценно управлять им, то есть передавать команды со своих устройств ввода.

Изначально RAT создавались с благой целью - помочь кому-то разобраться с настройками или программами. Работнику техподдержки гораздо удобнее самому везде проставить нужные галки и ввести значения параметров, чем пытаться по телефону объяснить «юзеру», что тот должен сделать. Но в руках злоумышленника RAT-средства превращаются в грозное оружие. Подключившись к вашему устройству через RAT, хакер может развлекаться, как его душе угодно: подсмотреть все ваши пароли и ПИН-коды; зайти в банковские приложения и перевести себе все деньги; подписать вас на какие-нибудь «веселые картинки», которые будут по-тихому поглощать средства с вашего мобильного счета или кредитной карты; а напоследок украсть все аккаунты почты, соцсетей и мессенджеров и вымогать деньги у ваших друзей и знакомых, прикидываясь вами; скопировать все ваши фотографии, чтобы — если среди них есть что-то пикантное — потом шантажировать вас их публикацией; набрать от вашего имени онлайн-микрозаймов, за которые потом расплачиваться придется опять-таки вам.

Рутовальщики.

Root-доступом в некоторых операционных системах, в том числе Android, называются права «суперпользователя», которому разрешено вносить изменения в системные папки и файлы. Обычному пользователю такой доступ совершенно не нужен, и по умолчанию он отключен. Но некоторые продвинутые энтузиасты любят открывать его для того, чтобы сделать какой-нибудь «тюнинг» операционной системы, то есть настроить ее под себя. Но стоит задуматься нужно ли это вам! Root, например, может заставить принудительно открывать рекламные окна на весь экран,или в фоновом режиме, без всяких уведомлений, устанавливать зловредные или рекламные (adware) программы.Один из любимых фокусов рутовальщика — незаметно удалить установленные на смартфоне приложения и заменить их либо фишинговыми, либо дополненными вредоносными функциями. А еще при помощи прав суперпользователя можно запретить вам удалять «зловреды» с устройства. Именно поэтомурутовальщики считаются сегодня самым опасным видом мобильных угроз.

Модульные трояны.

«И швец, и жнец, и на дуде игрец» — это про модульные трояны, которые умеют совершать несколько разных вредоносных действий, одновременно или выбирая наиболее подходящие по обстановке. Одним из ярчайших примеров такого трояна стал Loapi, обнаруженный в конце 2017 года. Как только он проникает на устройство, сразу же обеспечивает свою безопасность: запрашивает права администратора, но не оставляет вам выбора — при отказе окно запроса тут же появляется снова, и смартфоном пользоваться не получается. Он умеет показывать рекламу; подписывать пользователя наплатныйконтент, переходя по ссылкам; вести DDoS-атаки по команде с удаленного сервера; скрывать SMS-сообщения, а также отправлять их злоумышленникам, чтобы пользователь не замечал, что ему активировали подписку или пытаются украсть деньги с банковской карты.

В свободное от этих важных дел время троян потихоньку майниткриптовалюту, делая это преимущественно тогда, когда смартфон подключен к розетке или внешнему аккумулятору. При этом батарея заряжается очень долго из-за того, что энергию потребляет работающий на всех парах процессор. Для телефона это может кончиться печально: два-три дня активности Loapi достаточно, чтобы аккумулятор вздулся от перегрева.

2.4.Причины распространения мобильных вирусов.

Это:

уязвимости программного обеспечения;

низкий уровень «мобильной» грамотности пользователей мобильных устройств;

«снисходительное» отношение владельцев мобильных телефонов к мобильным вирусам, как к проблеме будущего;

любопытство (а что будет, если я запущу этот файл/игру/программу?);

несоблюдение элементарных правил безопасности.

Пути проникновения вируса в телефон:

через Bluetooth-соединениеминуя сеть оператора. Обычно вирусы распространяются, когда Bluetooth находится в режиме ожидания, т.е. оно может видеть другие устройства поддерживающие эту технологию. При этом из-за высокой плотности смартфонов скорость распространения может достигать эпидемических масштабов;

посредством MMS-сообщения.Мобильные вирусы также могут проникать на телефон, прикрепляясь к мультимедийному сообщению в виде дополнительного исполняемого файла. Пользователь в этом случае должен открыть прилагаемое содержимое, чтобы вирус начал свое действие. Часто вирусы, распространяющиеся через MMS берут дальнейшие пути распространения из адресной книги жертвы.

с персонального компьютера (соединение через Bluetooth, USB, WiFi, инфракрасное…);

через web- или wap-сайты;

технические приёмы внедрения вредоносного кода в систему без ведома пользователя.

Симптомы заражения.

Это:

появление после копирования и установки каких-либо файловвсевозможных «глюков» и «багов». Например: беспричинно «зависает» телефон, не запускаются какие-либо приложения, невозможно открыть папку Принятые файлы;

появление неизвестных подозрительных файлов и иконок.

мобильный телефон самопроизвольно отправляет SMS и MMS, быстро опустошая счет владельцав результате несанкционированных звонков на платные номера;

блокируются функции телефона.

Вирус, получая управление, может делать в системе всё то, что может делать пользователь:

уничтожать данные пользователя (телефонная книга, файлы и т.д.);

похищать конфиденциальную информацию (пароли, номера счетов и т.д.);

блокировать функции телефона (SMS, игры, камера и т.д.) или аппарат в целом;

быстро разряжать аккумулятор;

рассылать от имени владельца телефона зараженные файлыразличными способами (e-mail, WiFi, Bluetooth и т.д.);

использовать возможность удаленногоуправления аппаратом.

Глава 3. Средства защиты от мобильных вирусов

Есть разные виды «инфекций» для мобильных телефонов. За годы существования этой «заразы» мобильные телефоны подвергались атакам нескольких по-настоящему коварных компьютерных программ, таких как: вирус-червь Cabir, вирус CommWarrior, вирус-Шпион Flexispy, кросс-платформенный вирус Cxover, вирус-троян RedBrowser, вирус-троян Webster.

Существуют различные причины распространения мобильных вирусов и симптомы заражения. Если вы нашли на своём телефоне вирус, то немедленно нужно воспользоваться антивирусниками, которые были созданы специально для их устранения.

3.1. Как удалить зараженные файлы.

Как правило, непосредственно с мобильника (обычного, не «смарта») удалить зараженные файлы не удается. Нужно подключить мобильник к ПК и воспользоваться каким-либо файловым менеджером, например, для телефонов Nokia – Диспетчером файлов, входящим в состав Nokia PC Suite. После удаления зараженных файлов перезагрузите мобильник.Если удаление зараженных файлов не помогает, придется «перепрошить» телефон, обратившись в сервисный центр.

3.2. Нужен ли антивирус на Андроид?

Интернет кишит вирусами, и каждый из них желает заполучить ваши данные. Несмотря на то, что мобильные ОС более устойчивы к заражению,установка дополнительной защиты и регулярная проверка на вирусы смартфону не навредит.Если вы еще не подцепили вирус на Андроид, ваша безопасность - на вашей же совести.Проверка телефона на вирусы - как личная гигиена - обязательна. Разумеется, это не защитит ОС Android от вирусов на все 100%, но риск заражения уменьшится.

Например, для Android самым эффективным антивирусом считается Доктор Веб. Лечащая утилита доступна для телефонов, планшетов и смартфонов Android. Есть как бесплатная, так и платная версия защиты. Антивирус Доктор Веб предлагает базовые функции, которые обезопасят телефон. Среди них:

защита от вредоносных ПО (вирусов);

функция «Антивор» (защита от кражи);

проверка sd-карты и Андроид на вирусы;

сканирование внутренней памяти телефона.

От большинства непрошеных вторжений, какими бы неприятными они ни были, можно защититься, соблюдая несколько правил:

Скачивайте приложения только из надёжных источников. Обходите стороной подозрительные приложения, скачанные из Интернета. Даже на официальных сайтах можно «подхватить» вредоносное ПО. Будьте осторожны, даже когда заходите на «проверенный сайт» вроде 4pda или Trashbox. Прежде чем что-либо закачивать на свой девайс, проверьте рейтинг файла, почитайте комментарии и посмотрите, кто автор приложения. На многих сайтах, форумах и трекерах есть встроенная антивирусная проверка - относительная гарантия того, что зараженный apk-файл не просочится на телефон.

Регулярно устанавливайте обновления безопасности на мобильный телефон.В своих обновлениях Google с каждым разом совершенствует ОС Android, «латает» дыры безопасности. После переполоха с вирусом DroidDream, нацеленного на уязвимые места Android, Google исправил некоторые слабости мобильной ОС и предложил обновление системы безопасности. Прекратите использовать устаревшие приложения и телефоны - они небезопасны. Всегда устанавливайте последние обновления ОС и мобильные приложения. Это лучший способ сохранить безопасность телефона на высоком уровне, он эффективней и проще любой антивирусной защиты.

Не просматривайте важную информацию на телефоне через общественныйWi-Fi. Доступ к беспроводному интернету можно получить в любом кафе. Но именно эта доступность делает Wi-Fi очень опасным: это увеличивает риск загрузки вирусов на Android, если хорошей защиты на мобильном телефоне нет. Как правило, в публичных местах интернет-соединение не защищено паролем.

Не храните ценные данные на телефоне. Конфиденциальная информация легко может попасть в руки хакерам и другим злоумышленникам в результате фишинг-атаки или кражи телефона. Удалите из памяти мобильного устройства компрометирующую вас информацию, храните пароли и другие важные данные в более надежных местах.

Устанавливайте приложения только из официальных магазинов, таких как GooglePlay или AmazonStore: полной гарантии безопасности это не даст, но «зловредов» там в любом случае значительно меньше, чем за их пределами.

На уровне настроек запретите установку приложений из сторонних источников. Это избавляет от случайно скачанных угроз, которые пытаются прикинуться системными обновлениями.

Регулярно копируйте важные данные со своего устройства в облако, на USB-флешку или на жесткий диск.

Не забывайте систематически устанавливать обновления для операционной системы и приложений - в них разработчики устраняют уязвимости, которыми могут воспользоваться преступники.

Не переходите по сомнительным ссылкам из писем, сообщений в мессенджерах или SMS.

Защитите все мобильные устройства надежным антивирусом.Индустрия мобильных антивирусов может предложить целый ряд программных средств по защите ваших сотовых телефонов. Например, KasperskyAnti-virusMobile, Dr. Web - отечественные разработки или зарубежные программы, в частности, от компаний F-Secure (F-SecureMobileAnti-Virus), Symantec (NortonSmartphoneSecurity).

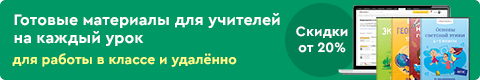

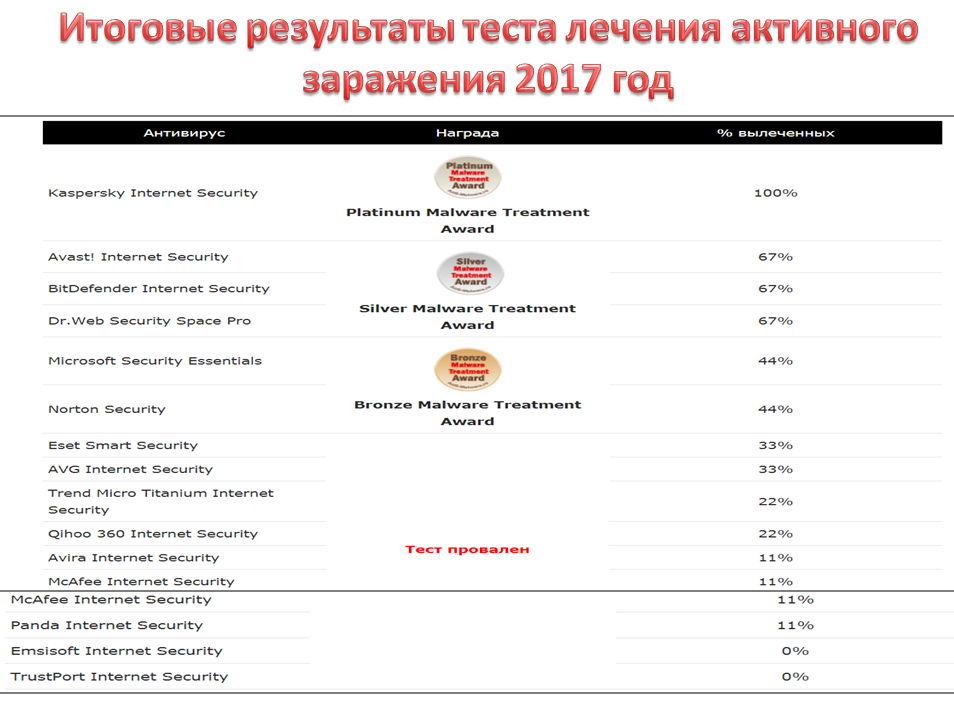

Анализ антивирусных программ показал, что единственным антивирусом, успешно справившимся с лечением всех образцов вирусов, является KasperskyInternetSecurity, получивший заслуженную награду PlatinumMalwareTreatmentAward.

Несмотря на то, что операционная система изначально имеет хорошую защиту, все же стоит позаботиться о дополнительной защите вашего телефона заранее. Уже в скором будущем могут появиться вирусы-жучки для мобильных телефонов, с помощью которых любой человек сможет: залезть в вашу телефонную книжку; прослушать любой разговор; вирусы, которые будут «воровать» важную информацию или деньги с вашего телефона. В России и в мире создаются все более усовершенствованные смартфоны, что способствует появлению новых способов соединения и передачи данных, поэтому вероятность подхватить вирус увеличивается. Атак как телефоны постоянно усовершенствуются, то и вирусы с каждым разом становятся все хитрее и опаснее.

В любом случае, независимо от способа проникновения вируса в телефон, всегда высвечивается окно для подтверждения установки и запуска инфицированного файла. Разработчики вирусов для мобильных телефонов используют те же самые приемы, что и создатели компьютерных вирусов – они представляют их в виде игр, музыкальных файлов или других привлекательных приложений.

Заключение

Многие люди скептически относятся к мобильным вирусам, однако, к сожалению, эта проблема реальна. С каждым днем все больше мобильных устройств выходят из строя из-завредоносных программ и все больше мошенников пользуются незащищенностью телефонов и смартфонов, а также беспечностью их хозяев.

Мобильные вирусы появились сравнительно недавно. Но с каждым годом они совершенствуются и наносят всё больший вред. Если вирусы «грозили» в основном сокращением времени работы от аккумулятора, то впоследствии стала вполне реальна опасность потери всех личных данных, заражения «настоящими» компьютерными вирусами и потери финансовых средств с баланса телефонного номера.

Вредоносное ПО для мобильных устройств несравнимо по объему и сложности со своим «коллегой» для ПК, но профессионалы в области IT-безопасности наблюдают резкое увеличение количества вредоносного мобильного ПО, предназначенного для использования уязвимостей в смартфонах и планшетах.

Исследователи из Кембриджского университета выяснили, что в 87% у всех смартфонов Android имеется как минимум одна критическая уязвимость, а в 95% случаев Android можно взломать с помощью простого текстового сообщения.

Apple также не обладают иммунитетом. В сентябре 2017 года из официального магазина приложений было изъято 40 программ, поскольку они были заражены XcodeGhost, вредоносным ПО, предназначенным для превращения устройств Apple в крупномасштабную бот-сеть.Несмотря на хвалебную защиту Apple, вредоносная программа не только пробиралась сквозь нее, но и накладывалась поверх легитимных приложений, что затрудняло ее обнаружение.

Количество вредоносного мобильного ПО растет. Злоумышленники переключают свои усилия на смартфоны и планшеты, подвергая рискам вредоносных атак глобальные мобильные рынки. Каждый день появляются тысячи новых образцов вредоносных программ. Вирусописатели придумывают все новые методы противодействия обнаружению и удалению вредоносного кода из системы антивирусными программами, например, при помощи руткит-технологий маскировки.

Вирусы могут попасть в мобильник различными путями: с другого телефона через Bluetooth-соединение, посредством MMS-сообщения, с обычного компьютера и с Web или Wap-сайтов. Последствия могут быть совершенно разными: от незначительных «подвисаний» программ и удалений некоторых файлов до несанкционированного списания денежных средств с телефона и полного выхода устройства из строя.За два последних года они заразили несколькомиллионов телефонов по всему миру.

Обеспечение безопасности означает понимание ваших рисков, общих угроз, и соблюдение основных правил безопасности мобильных устройств.В данном случае следует пожелать только одного: думайте о своей безопасности до, а не после… — и все будет хорошо!

Вывод.

Мобильные вирусы не только существуют, но и оказывают отрицательное влияние на работоспособность мобильных телефонов.

До недавнего времени считалось, что мобильные вирусы, если и угрожают, то только продвинуто-навороченным мобильникам, владельцам обычных мобильников бояться нечего. Увы, это уже не соответствует действительности!..

Первоначально существовавшая грань между мобильными и компьютерными вирусами стерта. Теперь эти устройства могут взаимно заражать друг друга.

Если у вас есть мобильное устройство, вам угрожает опасность.Мобильные вирусы не только существуют, но и оказывают отрицательное влияние на работоспособность мобильных телефонов.

Если у вас «продвинутый» мобильник, пользуйтесь антивирусами.

Как относиться к проблеме мобильных вирусов? Не нужно ее преувеличивать, паниковать, но не стоит, и отмахиваться от нее.

Всегда помните: предупреждён, значит, вооружён!!!

Предлагаю вашему вниманию памятку «Вы должны знать, как защитить телефон от вирусов»(Приложение 1) и буклет «Защити свой мобильный телефон!».

Источники:

Зубровский Г.Б. Понятие мобильных вирусов и методы защиты от них, - М.: Академия, 2018 г. Инджиев А.А. Мобильник: любовь или опасная связь? Правда, которой не расскажут в салонах мобильной связи. Издательство Вектор. ISBN: 978-5-9684-0950-8, 2014 г. История возникновения мобильных вирусов http://netler.ru/pc/mobi-vir.htm Мобильные твари и где они обитают

https://www.kaspersky.ru/blog/mobile-malware-part-1/20773/

Мобильные угрозы: защита смартфонов и планшетов

https://www.kaspersky.ru/resource-center/threats/mobile

Как защитить телефон от вирусов.

http://softdroid.net/kak-zashchitit-android-ot-virusov

Мобильные антивирусы

https://www.comss.ru/list.php?c=mobile_antivirus

Приложение 1.

ПАМЯТКА

«Вы должны знать, как защитить телефон от вирусов»

Если у вас «продвинутый» мобильник, пользуйтесь антивирусами. Для проверки вашего телефона на вирусы, скачайте мобильный антивирус. Он дает вам возможность проверить, есть ли на устройстве вирусы, но не защищает на 100% от вирусных атак. Соблюдайте осторожность при установке всевозможных приложений. Очень часто мобильные вирусы «косят» под игры! Если есть возможность, перед копированием/установкой чего-либо на мобильник, проверьте то, что вы собираетесь копировать/устанавливать, на стационарном ПК антивирусным монитором со свежими базами. Не храните ценные данные на телефоне. Не разрешайте запуск незнакомых программ. Не держите Bluetooth постоянно включенным, или используйте режим Скрытый. Если вам пересылают по Bluetooth какой-то подозрительный файл, вы всегда можете отклонить его прием! Не загружайте файлы из Интернета сразу на мобильник. Закачайте их сначала на ПК, проверьте антивирусом, а уж затем устанавливайте в мобильник.

1�WAP (Wireless Application Protocol) - это протокол, или технический стандарт, описывающий способ, с помощью которого информация из сети Интернет передается на дисплей мобильного телефона.

2�Wap.Click – это партнерская программа, которая осуществляет доступ к контенту и производит списание денежных средств с мобильного телефона пользователя незаметно и ежедневно. Вап Клик позволяет получать высокий доход, применяя легальную, «белую» монетизацию трафика.

3�Spyware - это шпионская программа, которая скрытным образом устанавливается на компьютер пользователя с целью сбора данных о нем и его системе.

4�Кейлоггером является любой компонент программного обеспечения или оборудования, который умеет перехватывать и записывать все манипуляции с клавиатурой компьютера.