Просмотр содержимого документа

«9 класс. Исследование кибератак»

Урок Цифры

Исследование кибератак

Как найти вирус на компьютере?

Можно воспользоваться антивирусной программой!

Как исследовать кибератаку в банковской сфере?

Это сложная задача, которая требует участия кибердетектива!

Сегодня на уроке

- Познакомимся с понятиями «кибератака» и «киберугроза», узнаем про их разновидности

- Узнаем, как специалистам по кибербезопасности/информационной безопасности (ИБ) удается обнаруживать кибератаки и исследовать их

- Узнаем, как защититься от киберугроз и противостоять злоумышленникам

Что означает понятие «кибератака»?

Кибератака (хакерская атака) — это покушение на информационную безопасность цифровой системы.

Это может быть система любой компании (банк, магазин) или устройство отдельного пользователя.

Встречались ли вы с кибератаками?

Может быть слышали в новостях? Или кто-то из ваших знакомых сталкивался со злоумышленниками? Писали ли вам мошенники в социальных сетях?

Для чего устраивают кибератаки?

Злоумышленники (хакеры) преследуют выгоду! Например, получить деньги, доступ к ценной информации и разработкам, или же пытаются намеренно причинить вред организациям или отдельным людям.

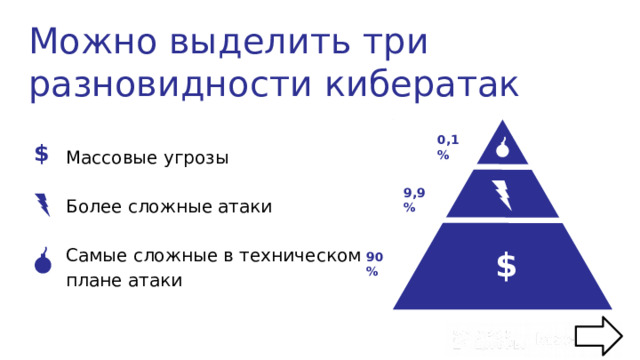

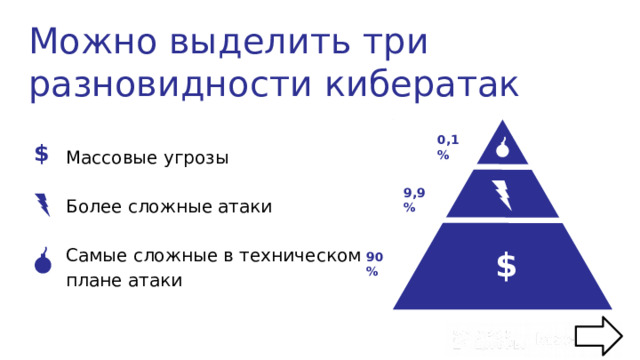

Можно выделить три разновидности кибератак

0,1%

Массовые угрозы

Более сложные атаки

Самые сложные в техническом плане атаки

$

9,9%

$

90%

Обсуждение видеолекци

Примеры массовых атак

- Фишинг*

- Телефонное мошенничество

- Скам**

Ни на кого конкретно не направлено.

* — вид онлайн-мошенничества, цель которого получить конфиденциальные данные пользователя (например, логин и пароль).

** — вид онлайн-мошенничества, цель которого выманить деньги у человека.

Примеры более сложных атак

Злоумышленники создают продвинутые вредоносные программы. Такие атаки чаще всего нацелены на компании.

Примеры самых сложных в техническом плане атак

Атака направлена на конкретный объект (компанию, госучреждение, высокопоставленную персону).

Что делает специалист по ИБ?

Занимается изучением кибератак и поиском тех, кто к ним причастен:

- изучает кибератаки;

- анализирует полученные данные, выстраивает логику кибератаки;

- рекомендует меры защиты от атак;

- готовит отчеты по итогам исследования.

Исследование кибератак

В исследовании кибератак можно выделить несколько этапов:

Анализ

атаки

Реагирование

Устранение последствий

Исследование кибератак

Специалист по ИБ получает запрос на исследование кибератаки от потерпевшей стороны (или сам замечает подозрительную активность).

На этом этапе ему важно собрать улики для дальнейшего исследования атаки.

Реагирование

на атаку

Исследование кибератак

На этом шаге специалист по ИБ отвечает на вопросы: каким образом произошла кибератака? Какими лазейками воспользовались хакеры?

Для этого специалист по ИБ изучает найденные улики, анализирует уязвимости системы.

Анализ

атаки

Исследование кибератак

Когда становится ясно, как произошла кибератака, специалист по ИБ предлагает рекомендации по улучшению системы безопасности для предотвращения повторения инцидента.

Устранение последствий

Какими навыками должен обладать специалист по кибербезопасности, чтобы успешно справляться с такими задачами?

- Знать правила информационной безопасности

- Разбираться в том, как работают программы

- Знать языки программирования

- Уметь аналитически мыслить

- Быть любознательным

Пройдем тренажер

https://cybinv.datalesson.ru/education3/lesson1?_gl=1%2ahn3411%2a_ga%2aMTY0NTM3MDA2OS4xNjQzNTY5NTk3%2a_ga_LY46GZEMZ2%2aMTY0Mzg0Mjg1Ny4zLjEuMTY0Mzg0Mjg4NS4w